Par Romain expert en cybersécurité – 8 avril 2026 – Temps de lecture : 5 min

L'onde de choc vient de monter d'un cran. Ce qui semblait être une faille de configuration "classique" chez l'opérateur de messagerie Alinto prend désormais une tournure politique et industrielle majeure. Parmi les victimes dont les flux de communication ont été exposés, on retrouve des piliers de l'économie française tels que Renault et L'Oréal. Avec plus de 40 millions de journaux de trafic en libre accès, c'est une véritable radiographie de l'industrie française qui a été livrée aux cybercriminels. Pourquoi cette fuite est-elle un tournant pour la sécurité des entreprises en 2026 ?

Sommaire

- 1. Renault et L'Oréal dans la tourmente : L'élite industrielle ciblée

- 2. Les faits : 40 millions de preuves d'échanges en libre-service

- 3. Pourquoi les métadonnées de Renault et L'Oréal valent de l'or

- 4. L'effet domino : Quand votre PME partage le même serveur que les géants

- 5. L’œil d’OktaLink : Sortir de la dépendance aux infrastructures partagées

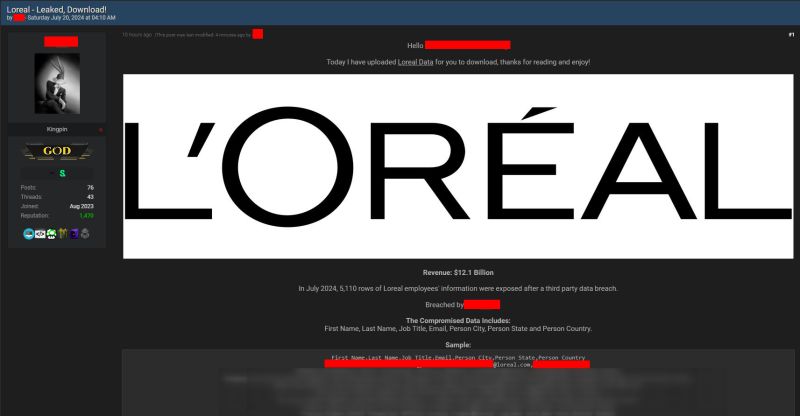

1. Renault et L'Oréal dans la tourmente : L'élite industrielle ciblée

L'annonce de l'implication de Renault et L'Oréal transforme cet incident en une affaire d'État. Pour ces entreprises, l'email est le système nerveux central : recherche et développement, stratégies de lancement, relations avec les fournisseurs mondiaux et données RH sensibles.

Le fait que des logs de trafic concernant de tels acteurs soient restés accessibles sans protection montre que même les budgets de cybersécurité les plus colossaux peuvent être réduits à néant par une simple erreur de configuration chez un prestataire tiers. C'est la confirmation brutale que la sécurité d'une entreprise est égale au maillon le plus faible de sa chaîne logistique numérique.

2. Les faits : 40 millions de preuves d'échanges en libre-service

L'enquête menée par Cybernews est formelle : Alinto a laissé des instances de stockage de logs (Elasticsearch) ouvertes aux quatre vents. Le volume est effrayant : 40 millions d'entrées.

Chaque ligne de ces journaux représente une interaction. Bien que le corps des messages (le texte du mail) n'ait pas été directement exposé, les informations de "routage" sont complètes. On y retrouve les adresses IP, les noms de serveurs, les identifiants d'utilisateurs et, surtout, les objets des messages. C'est une fuite qui ne se refermera pas : une fois ces 40 millions de lignes aspirées, elles serviront de base de données pour des attaques ciblées pendant des années.

3. Pourquoi les métadonnées de Renault et L'Oréal valent de l'or

Pourquoi un pirate s'intéresserait-il à des logs plutôt qu'à des fichiers bancaires ? Parce qu'en 2026, le savoir, c'est le pouvoir.

- Espionnage industriel : Voir que les ingénieurs de Renault échangent massivement avec une startup spécialisée dans les batteries solides à une fréquence inhabituelle donne une indication stratégique majeure à la concurrence étrangère.

- Ingénierie sociale de précision : Pour L'Oréal, connaître le nom du responsable logistique qui échange avec un fournisseur de matières premières permet de créer un email de "Fraude au Président" ou de "Faux Fournisseur" avec une crédibilité absolue.

- Cartographie réseau : Les adresses IP révélées permettent de cibler précisément les vulnérabilités des infrastructures distantes des collaborateurs (télétravail, filiales locales).

Ce risque de phishing ultra-ciblé rappelle la vulnérabilité que nous avons analysée récemment concernant la fuite de données du Colonel Club chez KFC.

4. L'effet domino : Quand votre PME partage le même serveur que les géants

C'est ici que le danger devient critique pour les PME. Alinto est un fournisseur qui mutualise souvent ses infrastructures. Si vous êtes un sous-traitant de rang 2 ou 3, ou même une entreprise sans lien avec ces géants mais utilisant les mêmes services Alinto, vos données sont noyées dans ces 40 millions de logs.

Le risque ? Que votre entreprise devienne un "dommage collatéral". En cherchant des infos sur Renault, un pirate tombe sur vos flux. Il découvre que vous êtes une cible plus facile à pénétrer. Vous devenez alors la porte dérobée pour remonter vers le client final. En 2026, la cybersécurité ne peut plus être gérée en silo ; elle est interconnectée.

5. L’œil d’OktaLink

L'affaire Alinto, avec l'implication de noms comme Renault et L'Oréal, doit servir d'électrochoc. La souveraineté (choisir un acteur européen) est nécessaire, mais elle ne remplace jamais la vigilance technique et la surveillance active.

Notre analyse : Vous ne pouvez pas contrôler les erreurs de vos prestataires, mais vous pouvez contrôler votre réaction.

- Chiffrement et Masquage : Il est vital d'utiliser des solutions qui ne laissent pas les objets de vos emails en clair dans les logs des transporteurs.

- Protection Mail Shield : Notre solution Mail Shield agit comme une couche de protection supplémentaire entre vos serveurs et le monde extérieur. Elle analyse les anomalies de flux et neutralise les tentatives de phishing qui découleront inévitablement de cette fuite.

- Surveillance Sentinel : Grâce à notre EDR Sentinel, nous surveillons si les adresses IP compromises dans la fuite Alinto tentent de se connecter à votre réseau.

En 2026, l'email n'est plus un outil de communication, c'est une surface d'attaque. Il est temps de la protéger comme telle.

Votre entreprise est-elle exposée à l'effet domino de la fuite Alinto ? Ne restez pas dans l'incertitude. Contactez OktaLink pour un audit de vos flux de messagerie et la sécurisation de vos accès.

- Cyberattaque Cerballiance : Vos données médicales et votre numéro de Sécu en péril

- Fuite de données chez Basic-Fit : 1 million de membres piratés, l’IBAN en première ligne

- Gmail : Il est enfin possible de changer votre adresse email sans perdre vos données !

- Le Hold-up de la Tech : +1000€ sur votre futur PC ? Pourquoi les prix explosent (et comment sauver votre budget)

- Windows 11 : Entre promesses de « zéro bug » et réalité du terrain, le grand écart de Microsoft